Il Ransomware ha reso evidente che il backup da solo non basta se è centralizzato, modificabile e raggiungibile dagli stessi privilegi compromessi dall’attaccante. Servono copie sicure, immutabili e distribuite, con ripristini verificabili e un audit trail che dimostri chi ha fatto cosa e quando. L’obiettivo non è solo recuperare i dati, ma ridurre drasticamente la superficie d’attacco e il tempo di fermo, garantendo la continuità del business.

Ransomware e backup: architettura di difesa a prova di guasto

I modelli tradizionali di backup soffrono di tre fragilità ricorrenti: singoli punti di fallimento, credenziali condivise con l’ambiente di produzione e assenza di immutabilità reale. In un attacco Ransomware, queste debolezze consentono la cifratura o la cancellazione mirata delle copie di riserva, estendendo l’impatto e allungando i tempi di ripristino. Un approccio moderno combina cloud decentralizzato e cifratura end-to-end con un meccanismo di frammentazione: ogni file viene suddiviso in parti cifrate e distribuite su migliaia di nodi eterogenei, eliminando il single point of failure e rendendo inutile il movimento laterale dell’attaccante verso un unico repository di backup.

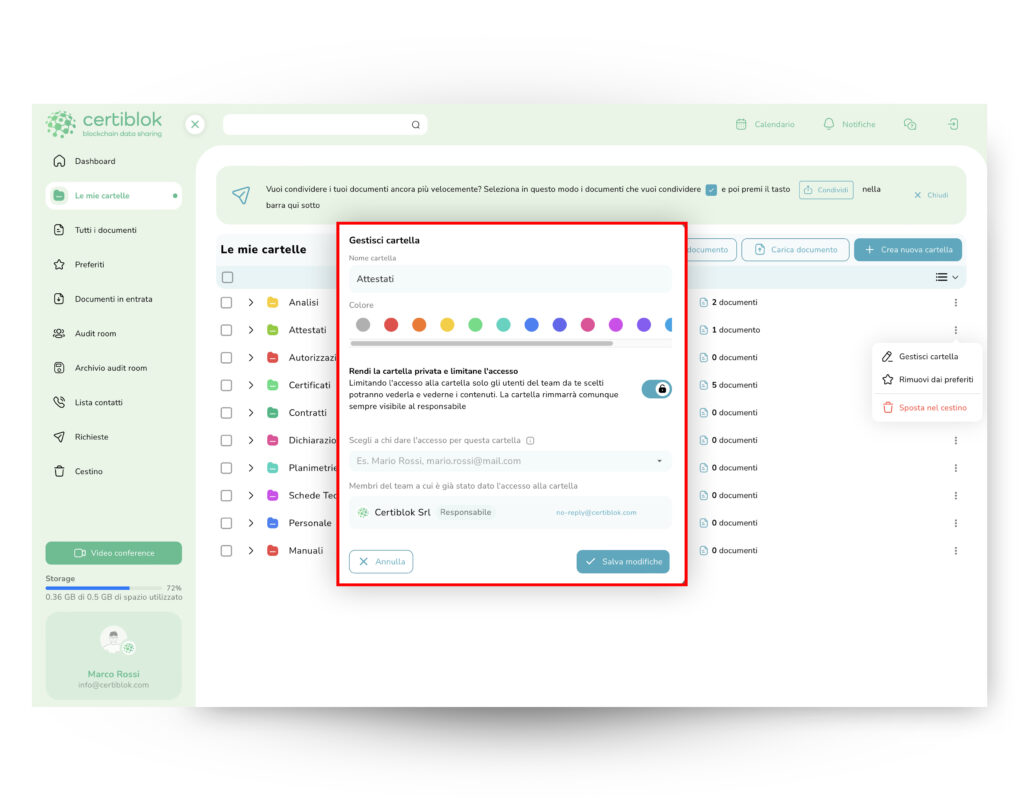

La distinzione tra dati di produzione e copie di sicurezza deve essere netta, con policy di accesso granulari e un SSO integrato all’autenticazione a due fattori (A2F) per ridurre account deboli e privilegi permanenti. In questo modello, il backup non è un’istantanea isolata ma un servizio resiliente: le versioni sono tracciate in modo immutabile, le autorizzazioni sono revocabili in qualunque momento e l’integrità è verificabile indipendentemente dai sistemi compromessi. L’assenza di lock-in e la scalabilità lineare permettono di pianificare capacità e costi con precisione, evitando architetture complesse e onerose da manutenere proprio quando servirebbe semplicità.

Ransomware e backup: dal dato immutabile al ripristino verificato

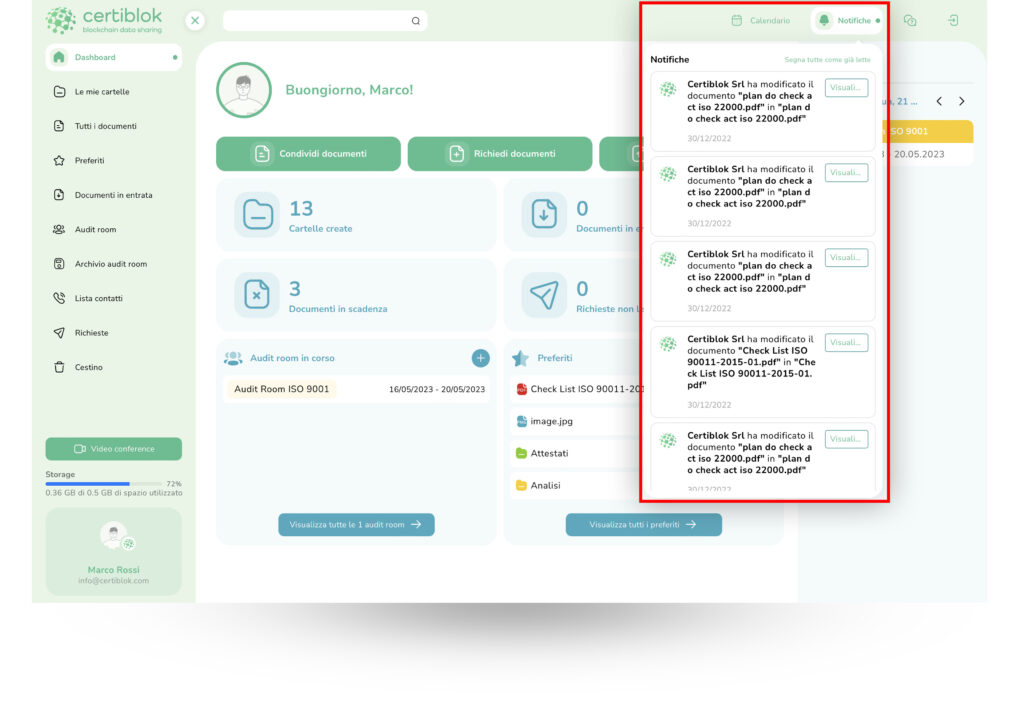

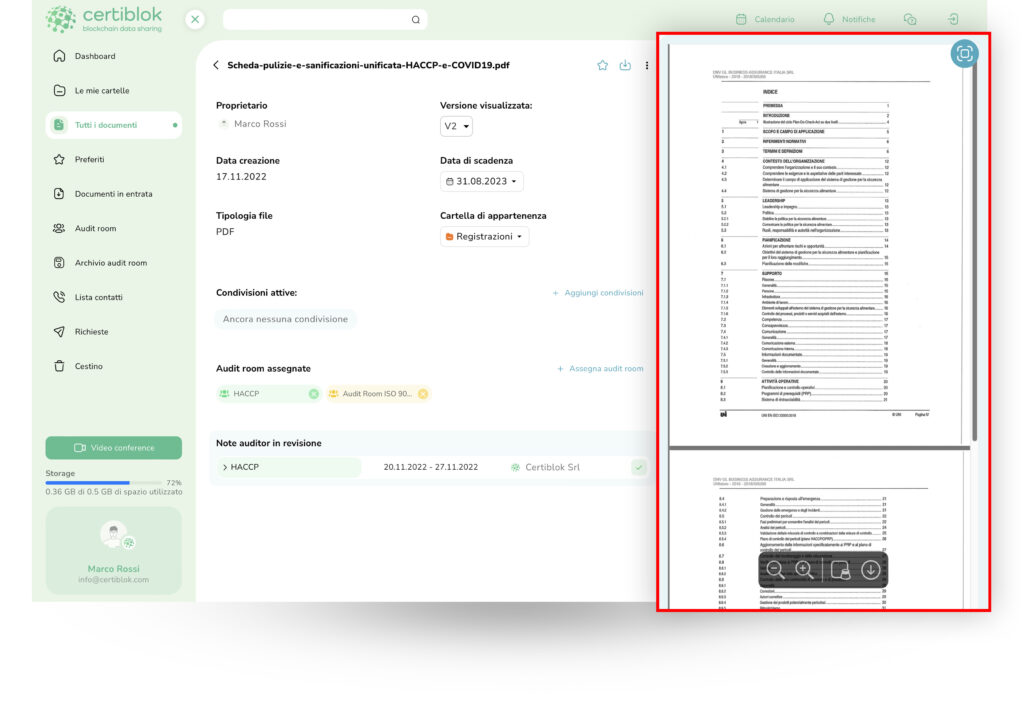

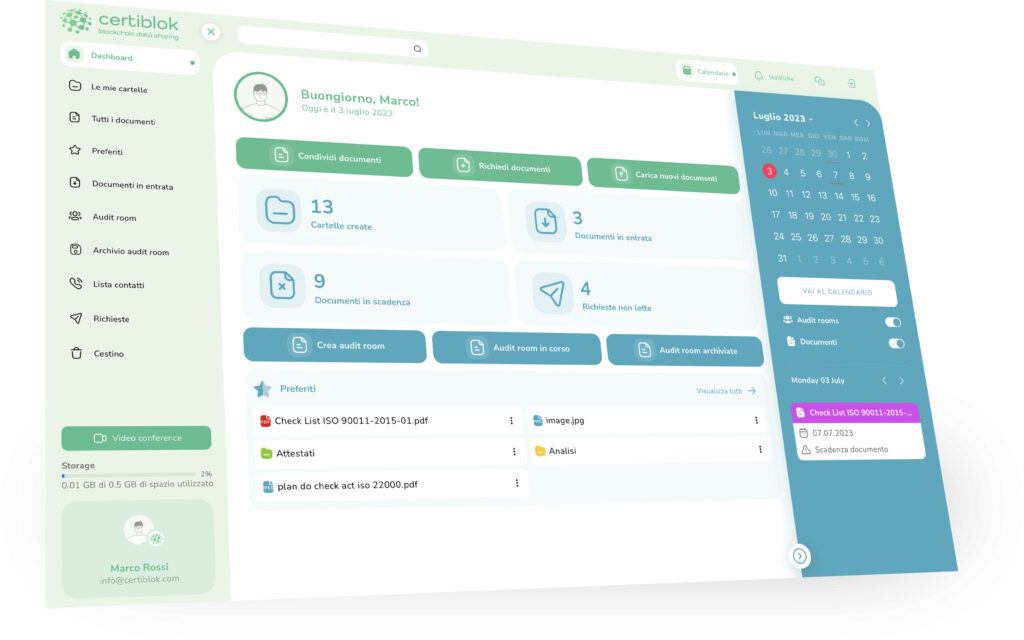

La vera discriminante in uno scenario Ransomware non è “se” si possiede un backup, ma “quanto velocemente e con quali garanzie” si può tornare operativi. Un audit trail immutabile registra versioni, accessi, condivisioni e approvazioni; il DRM documentale assegna a ogni file una “carta d’identità” con metadati e QR univoco che punta sempre all’ultima versione approvata. Questo consente di smettere di inseguire copie locali e link obsoleti: il dato autorevole è uno, verificabile e raggiungibile da reparti interni, fornitori e auditor senza duplicazioni incontrollate.

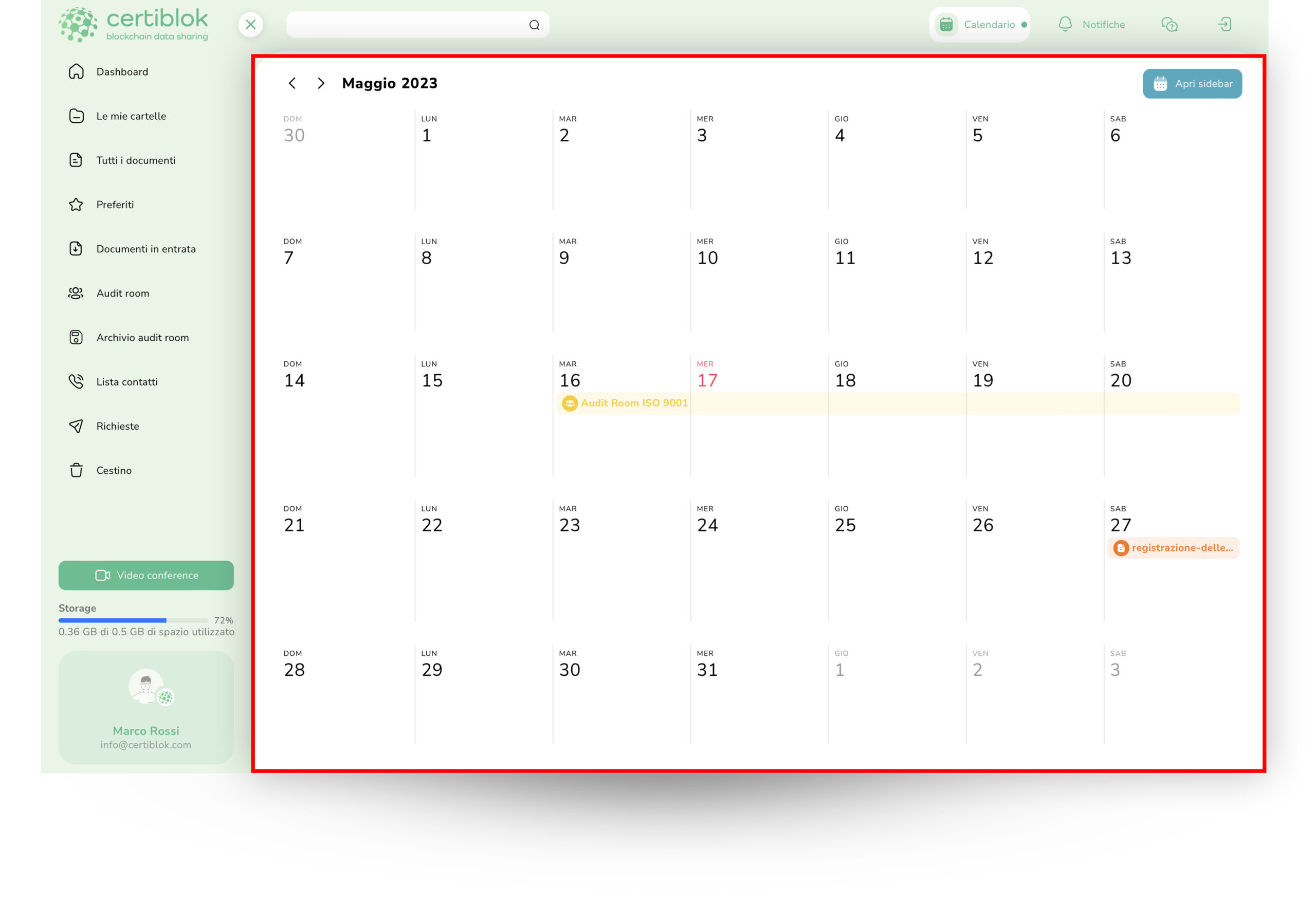

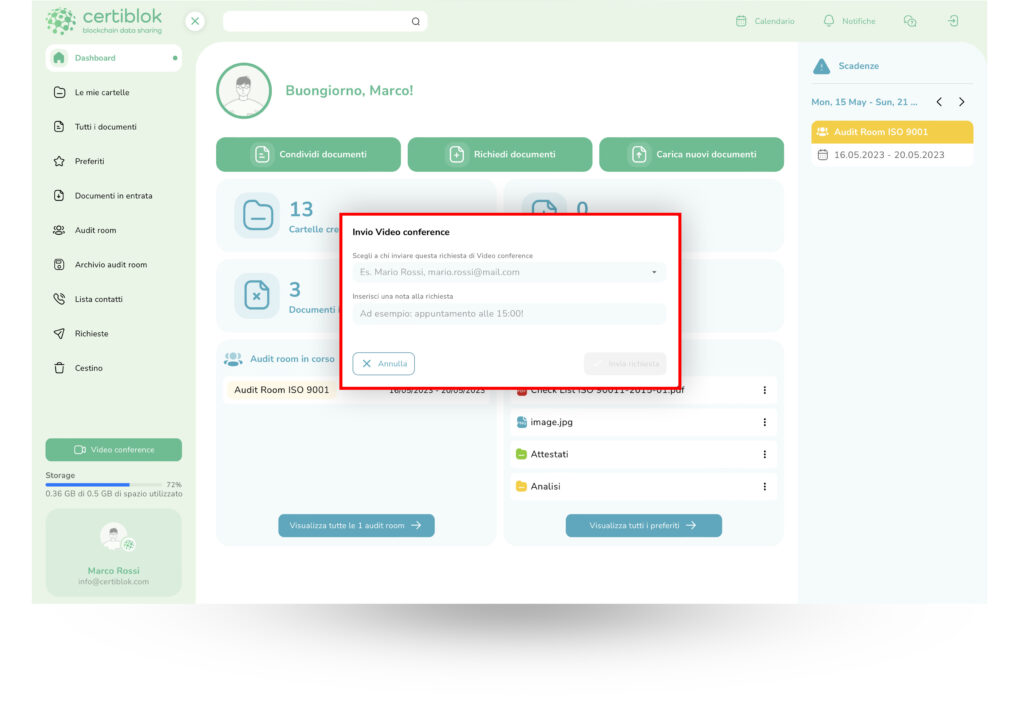

Sul piano operativo, il versioning automatico e le notifiche intelligenti evitano che circolino release non conformi dopo un ripristino: quando una SDS, una specifica tecnica o un contratto viene aggiornato, i destinatari ricevono l’alert e accedono al documento corretto senza scambiare allegati vulnerabili. Le stanze di lavoro dedicate separano le fasi: in Edit Room si orchestrano correzioni e prepulizia post-incidente, mentre in Audit Room si documentano evidenze e si produce il report immodificabile per la governance e gli organi di controllo. Il ripristino puntuale (per data/versione) riduce l’RPO; test di restore schedulati consentono di validare RTO realistici, trasformando il piano di continuità da documento statico a pratica misurabile.

Integrare questi meccanismi nel ciclo di risposta agli incidenti porta a tre effetti concreti: l’attaccante non trova un vault centralizzato da compromettere, il ripristino non re-introduce copie inquinate e l’organizzazione può dimostrare diligenza tecnica e organizzativa con log e report coerenti. In parallelo, la cifratura forte su più frammenti distribuiti impedisce la ricostruzione del file senza le chiavi appropriate, mentre la geo-distribuzione assicura resilienza anche in caso di indisponibilità di singoli nodi o regioni. Ne risulta un modello in cui backup, condivisione controllata e collaborazione forense convivono nello stesso perimetro zero-trust, riducendo sia i tempi di fermo sia il rischio di ri-esposizione dopo l’incidente.

Puoi scoprire tutti i vantaggi della piattaforma direttamente sulla pagina delle funzionalità di Certiblok o esplorare esempi pratici e case study sul nostro blog ufficiale.

Compila il form qui sotto per richiedere il Piano FREE o il Piano BUSINESS completo per 30 giorni

CERTIBLOK, LA PIATTAFORMA DRM® Document Relationship Management,

che rivoluziona il modo di gestire e condividere i documenti, anche quelli più riservati. Semplifica il lavoro in team, gestisce le scadenze, ti collega con clienti, fornitori, consulenti ed enti ispettivi, garantendo la massima protezione del tuo patrimonio documentale attraverso il cloud decentralizzato e la tecnologia Blockchain.Funzioni